Les Data Leaks : Comment prévenir les conséquences déplorables pour les entreprises et les individus

En 2021, la Commission nationale de l’informatique et des libertés (CNIL) a reçu 5 000 déclarations de data leak, engendrant des répercussions sur un total de 3 millions de personnes. En 2022, cette statistique n’a cessé d’augmenter pour atteindre le nombre de 5 millions d’individus concernés.

En 2021, la Commission Nationale de l’Informatique et des Libertés (CNIL) a reçu 5 000 déclarations de data leak, engendrant des répercussions sur un total de 3 millions de personnes.

En 2022, cette statistique n’a cessé d’augmenter pour atteindre le nombre de 5 millions d’individus concernés.

Au cours des premiers mois de l’année 2023, une constatation alarmante a été faite : pas moins de 41,6 millions de comptes ont été compromis.

Cette menace, qui se révèle désormais capable d’impacter les entreprises quelle que soit leur taille dans le cadre de leurs politiques de sécurité informatique et numérique, ainsi que les individus tant dans leur sphère privée que professionnelle, se révèle préoccupante.

Le Règlement Général sur la Protection des Données (RGPD) a été instauré dans le but de préserver la confidentialité des données. Il a même défini les fuites de données comme des « incidents de sécurité » ou des « violations de données à caractère personnel« .

LES CAUSES DES DATA LEAKS

Les fuites de données, aussi appelées « Data Leaks », constituent l’une des plus importantes menaces en matière de cybersécurité au XXIe siècle.

Cette menace se caractérise par la négligence ou la divulgation non autorisée et involontaire d’informations confidentielles, financières ainsi que de secrets commerciaux sensibles.

De nombreux facteurs peuvent être à l’origine de ces fuites de données, telles que :

Les erreurs humaines

Elles peuvent engendrer des fuites de données préjudiciables, notamment lorsqu’il s’agit d’utiliser des mots de passe faibles ou partagés, ou encore lorsque la sensibilisation à la sécurité informatique fait défaut.

De plus, certaines pratiques inappropriées, telles que le téléchargement de fichiers ou de logiciels malveillants, l’ouverture de courriels ou de pièces jointes suspects sur des appareils non sécurisés, peuvent exposer les données à des risques.

Par ailleurs, de telles erreurs peuvent survenir lorsqu’on transmet des informations sensibles à une personne non autorisée, que l’on perd un support de stockage contenant des données confidentielles ou que l’on néglige les procédures de sécurité établies.

Les failles de sécurité

Les failles de sécurité constituent un risque majeur pour les systèmes informatiques, car elles offrent aux hackers des opportunités de compromettre des données sensibles.

Ces failles peuvent survenir lorsque les systèmes ne sont pas régulièrement mis à jour avec les derniers correctifs de sécurité, laissant ainsi des portes ouvertes aux attaques.

De plus, des configurations incorrectes des paramètres de sécurité peuvent créer des vulnérabilités exploitées par les hackers.

Par exemple, des autorisations d’accès mal configurées ou des ports ouverts non nécessaires peuvent faciliter l’intrusion dans le système.

L’exposition sur internet

À l’ère de l’hyperconnexion, un nombre croissant d’appareils interagissent quotidiennement entre eux.

Cependant, il est primordial de prendre conscience des risques inhérents à l’exposition des données en ligne.

Par exemple, certaines entreprises qui autorisent leurs employés à utiliser leur propre smartphone ou à se connecter à des réseaux Wi-Fi publics.

En effet, ces dispositifs présentent souvent des vulnérabilités en termes de sécurité, ce qui facilite la tâche aux hackers pour injecter des malwares et obtenir ainsi des informations confidentielles sur l’entreprise.

LES DATA BREACHS

Il est crucial de faire la distinction entre la data leak et la data breach.

La data breach, ou violation des données, représente une attaque intentionnelle où des hackers lancent des cyberattaques dans le but de voler des données confidentielles, qu’elles soient personnelles pour les individus ou sensibles pour les entreprises, afin de perturber leur fonctionnement.

Selon, la CNIL « Il s’agit de tout incident de sécurité, d’origine malveillante ou non et se produisant de manière intentionnelle ou non, ayant comme conséquence de compromettre l’intégrité, la confidentialité ou la disponibilité de données personnelles. »

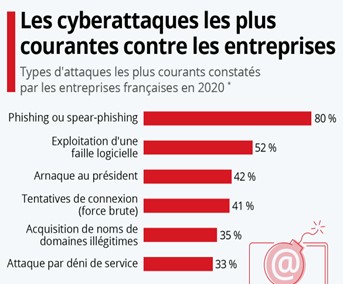

Un grand nombre d’entreprises et d’individus sont confrontées à ce type de cyberattaques, qui peuvent prendre différentes formes :

Attaques de phishing

Cette pratique, bien connue et largement répandue, représente un véritable péril en matière de data leak.

En effet, un hacker se fait passer pour une personne de confiance ou une entité légitime dans le but de tromper sa victime et d’obtenir des informations sensibles.

Dans de tels cas, les hackers utilisent des messages trompeurs pour inciter les utilisateurs à divulguer leurs identifiants de connexion, leurs mots de passe, leurs informations financières ou d’autres données confidentielles. Ils peuvent adopter différentes méthodes, que ce soit par le biais d’e-mails frauduleux ou de sites web contrefaits.

Utilisation de malware

Les malwares, communément appelés logiciels malveillants, se présentent sous la forme de programmes informatiques conçus pour infiltrer les systèmes sans autorisation et exécuter des actions nuisibles afin de voler des données sensibles.

Ce qui confère aux malwares une dangerosité accrue, c’est leur capacité à s’introduire au sein des systèmes sans que l’entité concernée n’en perçoive immédiatement les effets néfastes.

Cette situation s’avère d’autant plus inquiétante, car les attaquants exploitent les vulnérabilités inhérentes aux systèmes.

Cas de data leak

De nombreuses entreprises ont été touchées par la data leak, telles que l’URSSAF en 2023 et WhatsApp en 2022.

Le Data Leak de l’URSSAF

L’URSSAF a été victime d’une fuite de données lors du week-end du 1er mai 2023, impactant plus de 10 000 individus.

En effet, une « erreur informatique », selon les déclarations de l’URSSAF, a été à l’origine de la divulgation de manière non autorisée de données confidentielles concernant 7 400 usagers.

Le lendemain, l’organisme a précisé que 1 650 personnes avaient eu accès à des informations qui ne les concernaient pas, suscitant des réactions sur les réseaux sociaux.

Certains usagers ont rapporté avoir reçu des documents contenant des données personnelles très sensibles, notamment des informations sur les comptes bancaires, les revenus, les adresses et les identités complètes des individus concernés.

Conformément à la législation en vigueur, l’URSSAF a immédiatement notifié cet «incident informatique» à la CNIL et elle a vivement encouragé les personnes dont les informations auraient potentiellement été consultées à surveiller attentivement leurs comptes bancaires afin de détecter toute activité suspecte éventuelle.

Le Data Leak de WhatsApp

En outre, durant l’année 2022, plus précisément le 16 novembre, près de 500 millions d’utilisateurs de WhatsApp ont été affectés par une fuite de données.

En effet, des informations personnelles ont été mises en vente sur le Dark Web.

Un hacker a affirmé vendre les informations personnelles actualisées de 487 millions d’utilisateurs de WhatsApp provenant de 84 pays, dont la France, en offrant des « numéros de téléphone portable très récents « .

Le site d’information technologique CyberNews a vérifié que les 1 914 numéros de téléphone qui ont été fournis appartenaient effectivement aux utilisateurs de WhatsApp.

Ce type d’attaque constitue un exemple frappant de la vulnérabilité des entreprises et des individus face aux cyberattaques.

Cela met en lumière l’ampleur des Data Leaks, qui constituent une violation de la vie privée, que ce soit pour les utilisateurs de WhatsApp ou pour les usagers de l’URSSAF.

Ainsi, cette situation souligne l’importance cruciale pour toute entreprise de redoubler d’efforts afin de protéger les données de ses utilisateurs et de collaborer étroitement avec les autorités et les professionnels compétents pour surveiller les hackers.

LES CONSÉQUENCES DES DATA LEAKS

Selon la CNIL et d’autres organismes de protection des données, les Data Leaks peuvent entraîner de multiples conséquences préjudiciables.

Tout d’abord, il convient de souligner le risque d’atteinte à la vie privée des individus, étant donné que des informations personnelles sensibles peuvent être exposées, telles que les coordonnées, les identifiants, les données financières, les informations médicales, etc.

Cette situation peut entraîner une usurpation d’identité, voire du harcèlement.

De plus, il faut prendre en considération le risque de préjudice financier pour les entreprises.

En effet, les Data Leaks peuvent nuire à leurs réputations, leurs provoquant la perte de clients et de contrats commerciaux.

En outre, les entreprises peuvent faire l’objet d’amendes et de sanctions juridiques en cas de non-respect des obligations de protection des données.

Les organismes de régulation, tels que la CNIL, peuvent mener des enquêtes et des audits afin d’évaluer la conformité si nécessaire.

D’ailleurs, la société DEDALUS BIOLOGIE a été sévèrement sanctionnée par la CNIL le 15 avril 2022, d’une amende de 1,5 million d’euros, suite à la fuite de données médicales de 500 000 individus.

Cette fuite a exposé des informations personnelles sensibles telles que les noms, prénoms, numéros de sécurité sociale, données médicales et autres informations médicales confidentielles.

Dans cette affaire, la CNIL a procédé à des vérifications et a saisi le tribunal judiciaire de Paris afin de bloquer l’accès aux données publiées en ligne.

Après avoir identifié plusieurs manquements relatifs à la sécurité des données, la formation restreinte de la CNIL a décidé d’imposer une amende de 1,5 million d’euros.

Cette sanction met en exergue l’importance cruciale de la protection des données personnelles et souligne les conséquences financières et juridiques graves auxquelles les entreprises peuvent être confrontées en cas de fuite de données.

LES MESURES DE PRÉVENTION DES DATA LEAKS

Afin de prévenir les data leaks, les entreprises et les individus doivent adopter des mesures proactives pour renforcer la sécurité de leurs systèmes, identifier et corriger les vulnérabilités existantes.

Il convient donc de rester constamment vigilant et de ne jamais divulguer des informations sensibles sans une vérification approfondie de l’identité de l’entité ou de l’individu.

La CNIL a publié un guide pour aider les professionnels à se conformer à la loi Informatique et Liberté et au RGPD, visant à assurer un niveau de sécurité adapté au risque. Le guide recommande de :

1. Sensibiliser les utilisateurs.

2. Authentifier les utilisateurs.

3. Gérer les habilitations.

4. Tracer les accès et gérer les incidents.

5. Sécuriser les postes de travail.

6. Sécuriser l’informatique mobile.

7. Protéger le réseau informatique interne.

8. Sécuriser les serveurs.

9.Sécuriser les sites web.

10. Sauvegarder et prévoir la continuité d’activité.

11. Archiver de manière sécurisée.

12. Encadrer la maintenance et la destruction des données.

13. Gérer la sous-traitance.

14. Sécuriser les échanges avec d’autres organismes.

15. Protéger les locaux.

16. Encadrer les développements informatiques.

17. Chiffrer, garantir l’intégrité ou signer les données.

Toutefois, il incombe également aux individus de mettre en œuvre des mesures préventives, telles que l’adoption de mots de passe robustes, la vérification périodique de leurs comptes bancaires et de leurs transactions financières afin de détecter toute activité suspecte et de la notifier sans délai à l’institution financière concernée.

LA NOTIFICATION EN CAS DE DATA LEAKS

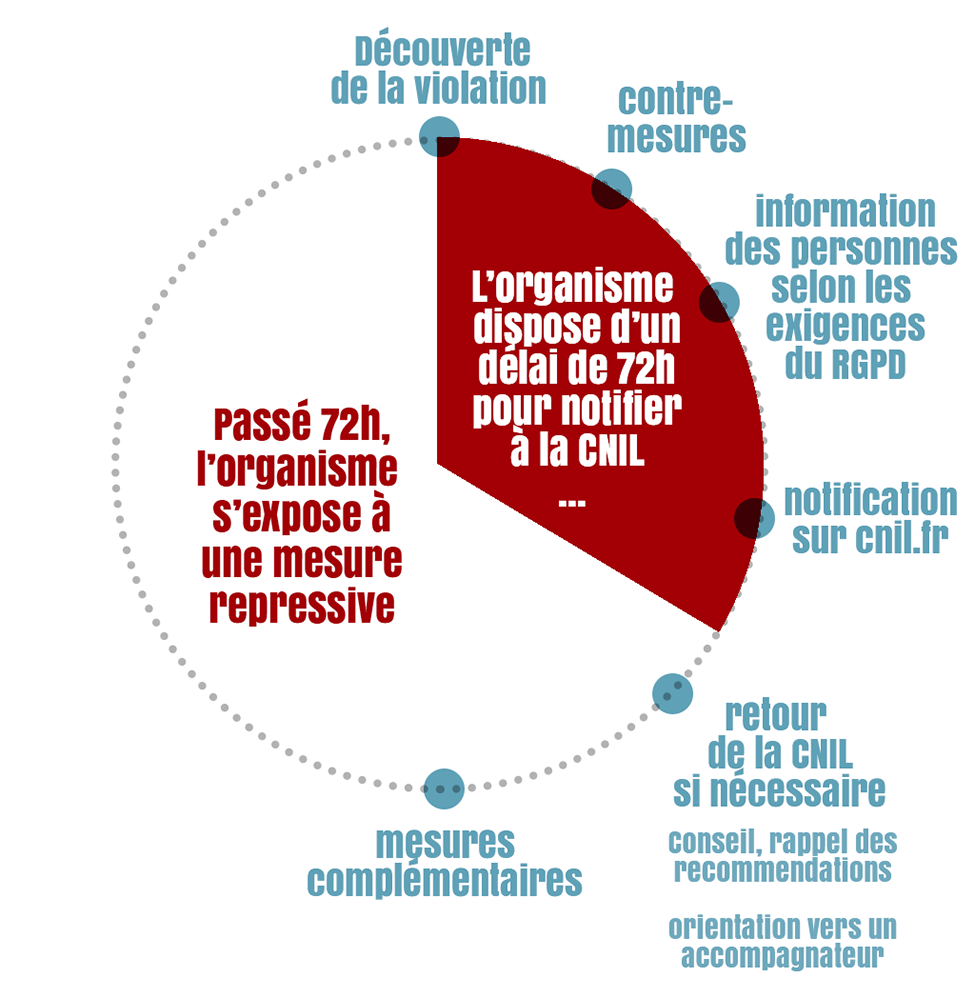

Conformément aux dispositions du règlement général sur la protection des données (RGPD), en cas de violation de données, les responsables du traitement des données doivent:

- Documenter l’incident en interne.

2. Notifier sans délai l’incident à la Commission Nationale de l’Informatique et des Libertés (CNIL).

Dans le cas où toutes les informations nécessaires ne pourraient être fournies dans les délais, une notification en deux étapes peut être envisagée.

La CNIL instruira la notification et pourra clôturer la procédure si elle estime que la violation n’a pas porté atteinte aux données personnelles ou ne présente pas de risque pour les droits et libertés des personnes concernées.

3. En cas de risque élevé pour les droits et libertés des personnes concernées, procéder également à une notification de la violation à ces dernières et mettre en place des mesures techniques appropriées de protection des données.

En effet, ces actions sont essentielles afin de se conformer aux exigences légales et réglementaires en vigueur.

Il est ainsi recommandé de déposer une plainte auprès des autorités compétentes et de fournir toutes les preuves en cas de cyberattaque.

Enfin, pour minimiser les risques des Data Leaks et protéger les données sensibles des entreprises et des individus, il est crucial de mettre en place des mesures préventives telles que des solutions automatisées.