Secteur Public & Cybersécurité

Le secteur public est continuellement confronté à des cyberattaques. Elles peuvent avoir des conséquences graves pour les administrations et les citoyens.

En France, comme dans le reste du monde, le secteur public est confronté à des défis croissants en matière de cybersécurité. Les cyberattaques sont de plus en plus fréquentes, sophistiquées et peuvent avoir des conséquences graves pour les administrations et les citoyens.

Pourquoi le Secteur Public est-il autant visé ?

Le secteur public est devenu une cible de choix pour les cybercriminels en raison de la multitude de facteurs qui en font un terrain de chasse fertile. Cette analyse approfondie explore les motivations des cyberattaquants, les failles de sécurité spécifiques auxquelles le secteur public est confronté, et les conséquences graves que peuvent avoir les attaques réussies.

Une mine d’or de données sensibles

Les administrations publiques constituent des gardiens de trésors de données sensibles, attirant irrésistiblement les cybercriminels à la recherche de profits ou de gains géopolitiques. Parmi les données les plus convoitées figurent :

- Les informations personnelles : noms, adresses, numéros de sécurité sociale, dates de naissance, etc., qui peuvent être utilisées pour l’usurpation d’identité, le vol de cartes bancaires ou la fraude à l’assurance.

- Les données médicales : dossiers médicaux, historiques de santé, prescriptions, etc., qui peuvent être vendus sur le marché noir ou utilisées pour faire chanter les victimes.

- Les données financières : informations bancaires, numéros de cartes de crédit, déclarations fiscales, etc., qui permettent aux cybercriminels de réaliser des transferts d’argent illégaux ou de vider des comptes bancaires.

- Les données gouvernementales : informations classifiées, secrets d’État, accords commerciaux, etc., qui peuvent être exploitées à des fins d’espionnage ou pour nuire aux intérêts nationaux.

L’appât du gain n’est pas le seul moteur des cyberattaques contre le secteur public. Les acteurs étatiques et les groupes de hackers parrainés par des gouvernements peuvent s’attaquer à des administrations pour voler des informations sensibles, perturber des services critiques ou semer la discorde au sein de la population.

Des systèmes informatiques vulnérables et des failles de sécurité persistantes

Les administrations publiques sont souvent confrontées à des défis budgétaires qui les contraignent à utiliser des systèmes informatiques vieillissants et obsolètes, plus facilement exploitables par les cybercriminels.

De plus, la gestion d’un parc informatique complexe et hétérogène, composé de multiples systèmes, applications et réseaux disparates, rend la mise en place de mesures de sécurité cohérentes et efficaces particulièrement ardue.

Parmi les failles de sécurité courantes auxquelles le secteur public est confronté, on trouve :

- Des logiciels obsolètes : Les administrations peuvent tarder à mettre à jour leurs logiciels et systèmes d’exploitation, laissant des vulnérabilités connues exposées aux attaques.

- Des mots de passe faibles et des pratiques de gestion des accès laxistes : Le manque de rigueur dans la gestion des mots de passe et des accès aux données sensibles peut faciliter l’infiltration des cybercriminels.

- Un manque de segmentation des réseaux : L’absence de segmentation adéquate des réseaux peut permettre aux cybercriminels de se propager rapidement d’un système à l’autre une fois qu’ils ont obtenu un accès initial.

- Des procédures de sauvegarde et de restauration insuffisantes : En cas d’attaque, les administrations peuvent se retrouver dans l’incapacité de restaurer rapidement leurs données critiques si les procédures de sauvegarde et de restauration ne sont pas adéquates.

Un manque de sensibilisation et de formation des agents

Les agents publics constituent souvent la première ligne de défense contre les cyberattaques, mais ils peuvent également être le maillon faible de la chaîne de sécurité. Un manque de sensibilisation aux risques cyber et de formation aux bonnes pratiques de sécurité peut les rendre plus vulnérables aux attaques de phishing, d’ingénierie sociale ou d’hameçonnage.

Par exemple, un agent peut être amené à cliquer sur un lien malveillant reçu par email, pensant qu’il s’agit d’une communication légitime, et ainsi déclencher une attaque sur le réseau informatique de l’administration.

Des motivations diverses et des attaques aux conséquences graves

Les motivations des cybercriminels qui ciblent le secteur public sont diverses et peuvent inclure :

- Le vol de données et la revente sur le dark web : Les données volées peuvent être vendues au plus offrant sur le marché noir, alimentant une économie criminelle lucrative.

- Les attaques par rançongiciel : Les cybercriminels chiffrent les données des administrations et exigent le paiement d’une rançon pour les déverrouiller, perturbant gravement les services publics et causant des dommages financiers importants.

- L’espionnage et le vol de secrets d’État : Les acteurs étatiques et les groupes parrainés par des gouvernements peuvent s’attaquer aux administrations pour voler des informations sensibles à des fins d’espionnage ou pour nuire aux intérêts nationaux. De telles attaques peuvent compromettre la sécurité nationale, saper la confiance du public dans les institutions et perturber les relations internationales.

- La perturbation des services publics et la dégradation de l’image des administrations : Les cyberattaques peuvent perturber gravement les services publics essentiels, tels que la distribution d’eau, d’électricité ou de soins de santé, causant des désagréments importants aux citoyens et pouvant mettre des vies en danger. De plus, les attaques réussies peuvent ternir l’image des administrations et fragiliser la confiance du public dans leurs institutions.

Quelles sont les menaces du Secteur Public ?

Parmi les cyberattaques les plus courantes auxquelles le secteur public est confronté, on retrouve :

Attaques par phishing

Les attaques par phishing visent à tromper les employés du secteur public pour qu’ils divulguent des informations confidentielles, telles que des identifiants de connexion ou des données financières.

Les pirates peuvent utiliser des emails, des sites web ou des messages SMS trompeurs pour se faire passer pour des entités légitimes, telles que des banques, des administrations ou des organismes de sécurité sociale.

Attaques par déni de service (DDoS)

Les attaques par déni de service (DDoS) visent à submerger un site web ou un service en ligne avec un trafic fictif, ce qui le rend inaccessible aux utilisateurs légitimes.

Ces attaques peuvent perturber gravement les services publics essentiels, tels que les sites web gouvernementaux, les systèmes de paiement des impôts ou les services de santé en ligne.

Logiciels malveillants (malware)

Les logiciels malveillants, tels que les rançongiciels et les virus, peuvent être installés sur des systèmes informatiques du secteur public via des pièces jointes infectées, des liens malveillants ou des attaques par injection de code.

Une fois installés, ces logiciels malveillants peuvent voler des données sensibles, crypter des fichiers et rendre les systèmes inutilisables, à moins que la victime ne paie une rançon.

Attaques par intrusion

Les attaques par intrusion visent à infiltrer les réseaux informatiques du secteur public pour y voler des données sensibles ou prendre le contrôle des systèmes.

Les pirates peuvent exploiter des failles de sécurité dans les logiciels ou les systèmes d’exploitation pour obtenir un accès non autorisé.

Attaques par homme au milieu (Man-in-the-Middle)

Les attaques par homme au milieu (Man-in-the-Middle) visent à intercepter les communications entre deux parties, telles qu’un employé du secteur public et une banque en ligne.

Les cybercriminels peuvent utiliser des réseaux Wi-Fi publics piratés ou des faux sites web pour intercepter les données sensibles, telles que les mots de passe et les informations bancaires.

En plus de ces types d’attaques courants, le secteur public peut également être la cible d’attaques plus sophistiquées, telles que les cyberattaques parrainées par des États et les attaques ciblées sur la chaîne d’approvisionnement.

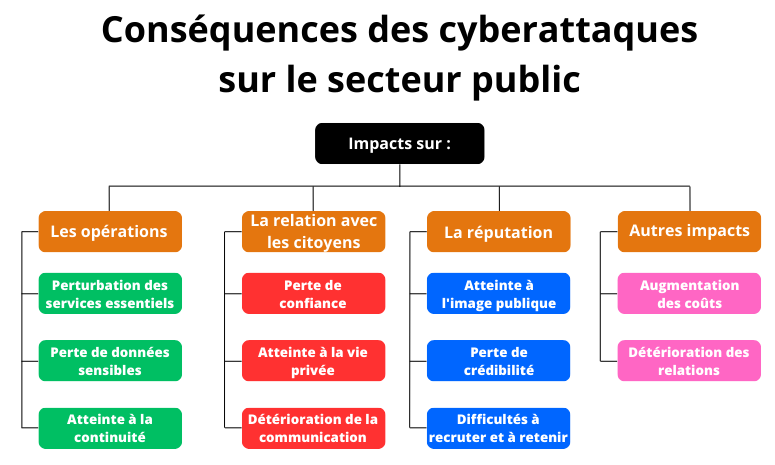

Quelles sont les conséquences des cyberattaques sur le Secteur Public ?

Les cyberattaques peuvent avoir des conséquences majeures sur le secteur public, touchant à la fois ses opérations, ses relations avec les citoyens et sa réputation.

Impact sur les opérations

Perturbation des services essentiels

Les attaques par déni de service (DDoS) ou les ransomwares peuvent paralyser des systèmes informatiques critiques, affectant des services tels que les transports, les hôpitaux ou la distribution d’eau.

Cela peut avoir des conséquences graves pour la sécurité et le bien-être des citoyens, comme l’illustre l’attaque par ransomware contre le Costa Rica en 2021 qui a paralysé les systèmes gouvernementaux, y compris les services de santé.

Perte de données sensibles

Le vol de données sensibles, telles que des informations d’identification personnelle ou des dossiers médicaux, peut exposer les citoyens à un risque de fraude et d’usurpation d’identité.

En 2016, la fuite de données de la DNC a compromis des informations sensibles sur la campagne d’Hillary Clinton, ce qui a eu un impact significatif sur l’élection présidentielle américaine.

Atteinte à la continuité du service public

Les cyberattaques peuvent perturber ou interrompre des services publics essentiels, tels que la délivrance de passeports ou la perception des impôts. Cela peut entraîner des retards importants et des coûts supplémentaires pour les citoyens et les entreprises, comme l’illustre l’attaque contre Colonial Pipeline en 2021 qui a provoqué des pénuries de carburant et une augmentation des prix aux États-Unis.

Impact sur la relation avec les citoyens

Perte de confiance

Les cyberattaques qui entraînent la perte de données personnelles peuvent miner la confiance du public dans les institutions publiques. Les citoyens peuvent devenir réticents à partager leurs informations avec le gouvernement ou à utiliser ses services en ligne.

Atteinte à la vie privée

Le vol de données personnelles peut avoir un impact important sur la vie privée des citoyens. Les victimes peuvent être exposées au risque de vol d’identité, de fraude financière ou d’autres atteintes à leur vie privée.

Détérioration de la communication

Les cyberattaques peuvent nuire à la communication entre le gouvernement et les citoyens. Les citoyens peuvent être moins enclins à signaler des problèmes ou à demander des services s’ils craignent que leurs informations ne soient pas sécurisées.

Impact sur la réputation

Atteinte à l’image publique

Les cyberattaques peuvent ternir l’image publique du secteur public et le faire paraître incompétent ou incapable de protéger ses systèmes et ses données.

Perte de crédibilité

Les cyberattaques peuvent saper la crédibilité du gouvernement et sa capacité à s’acquitter de ses mandats. Cela peut nuire à la confiance du public dans les institutions démocratiques.

Difficultés à recruter et à retenir des talents

Les cyberattaques peuvent rendre le secteur public moins attrayant pour les employés potentiels, ce qui peut nuire à sa capacité à recruter et à retenir des talents qualifiés.

Autres Impacts

En plus de ces impacts directs, les cyberattaques peuvent également avoir des conséquences indirectes, telles que :

Augmentation des coûts informatiques

Le secteur public peut devoir dépenser des sommes importantes pour améliorer sa cybersécurité après une attaque, ce qui peut avoir un impact sur d’autres programmes et services.

Détérioration des relations internationales

Les cyberattaques qui ciblent des infrastructures gouvernementales peuvent nuire aux relations entre les pays et accroître les tensions géopolitiques.

Initiatives et mesures pour renforcer la cybersécurité dans le Secteur Public

Face à l’augmentation croissante des cybermenaces, le secteur public se doit de prendre des mesures concrètes pour protéger ses systèmes d’information et les données sensibles des citoyens. Voici quelques mesures essentielles à mettre en place :

Renforcer la gouvernance et la sensibilisation à la cybersécurité

- Établir une politique de cybersécurité claire et complète, définissant les rôles, les responsabilités et les procédures en cas d’incident.

- Nommer un responsable de la cybersécurité doté des pouvoirs et des ressources nécessaires pour mettre en œuvre la stratégie de sécurité.

- Sensibiliser et former régulièrement le personnel aux bonnes pratiques de cybersécurité, y compris la reconnaissance des emails et sites web frauduleux, la gestion des mots de passe et les procédures à suivre en cas d’incident.

Mettre en place des protections techniques adéquates

- Segmenter les réseaux informatiques pour limiter l’impact d’une cyberattaque.

- Installer des pares-feux et des systèmes de détection d’intrusions comme un scanner de vulnérabilité pour bloquer les accès non autorisés et identifier les attaques en cours.

- Mettre à jour régulièrement les systèmes d’exploitation, les logiciels et les applications avec les derniers correctifs de sécurité.

- Effectuer des sauvegardes régulières des données et s’assurer qu’elles sont stockées hors site et de manière sécurisée.

- Chiffrer les données sensibles, en transit et au repos.

Adopter une approche proactive de la gestion des risques

- Réaliser régulièrement des audits et des tests de vulnérabilité pour identifier les failles de sécurité et les corriger avant qu’elles ne soient exploitées.

- Mettre en place un plan de réponse aux incidents pour définir les actions à entreprendre en cas de cyberattaque.

- Participer à des exercices de cyber-entraînement pour tester la préparation des équipes face à un incident réel.

Coopérer avec les acteurs de la cybersécurité

- Partager les informations sur les cybermenaces et les meilleures pratiques avec d’autres entités du secteur public et privé.

- Collaborer avec les forces de l’ordre pour signaler les cyberattaques et poursuivre les cybercriminels.

- S’appuyer sur les ressources et les services offerts par les agences gouvernementales spécialisées en cybersécurité, comme l’ANSSI en France.

Investir dans la recherche et le développement en cybersécurité

- Soutenir la recherche et le développement de nouvelles technologies de cybersécurité pour mieux anticiper et contrer les menaces émergentes.

- Former des experts en cybersécurité pour combler le manque de compétences dans ce domaine.