Vulnérabilités dans les testeurs SSL

La majorité des outils permettant de tester un certificat SSL, qui font confiance aux données présentes dans les certificats émis par les autorités de certification, ont été vulnérables à des attaques XSS menées avec un certificat auto-signé. Découvrez-les !

Abstract

Il existe de nombreux services sur internet permettant de vérifier des certificats SSL. Ceux-ci affichent des informations sur les certificats et indiquent s’ils sont valides et bien configurés. Cependant, il existe un bon nombre de Vulnérabilités dans les testeurs SSL.

Injection de JavaScript

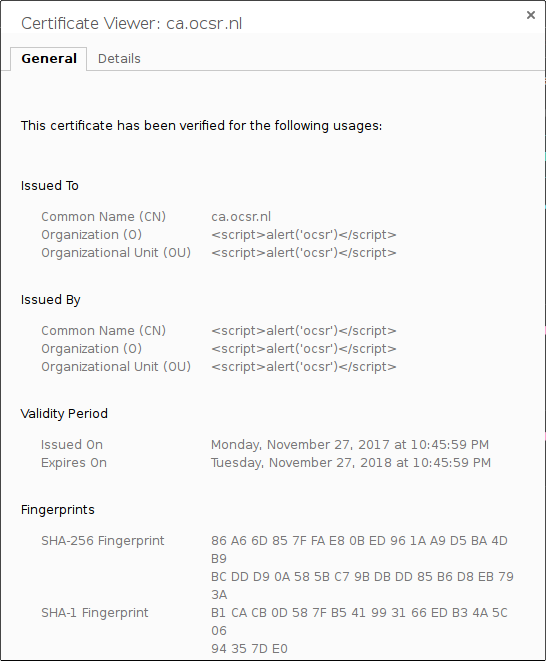

Avec la librairie OpenSSL, il est facile de créer un certificat SSL auto-signé avec les renseignements de son choix. On peut donc créer et installer un certificat de ce type :

Ce certificat contient des injections XSS dans plusieurs champs. La question est alors la suivante : que se passe-t-il si on teste ce certificat SSL sur des vérificateurs en ligne ?

Ceci a été essayé il y a quelques jours sur plusieurs de ces services, parmi les plus connus :

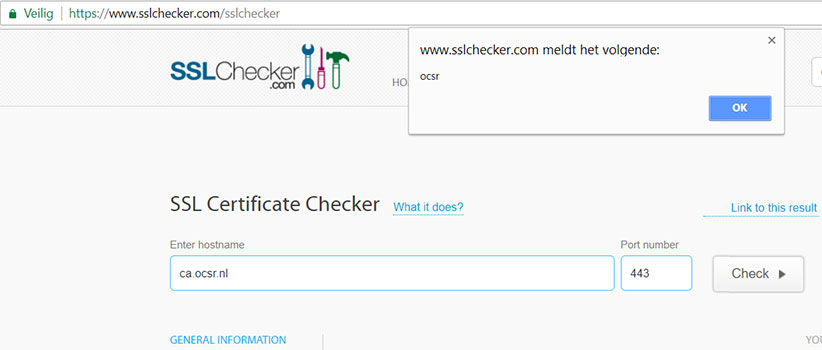

1. SSL Checker :

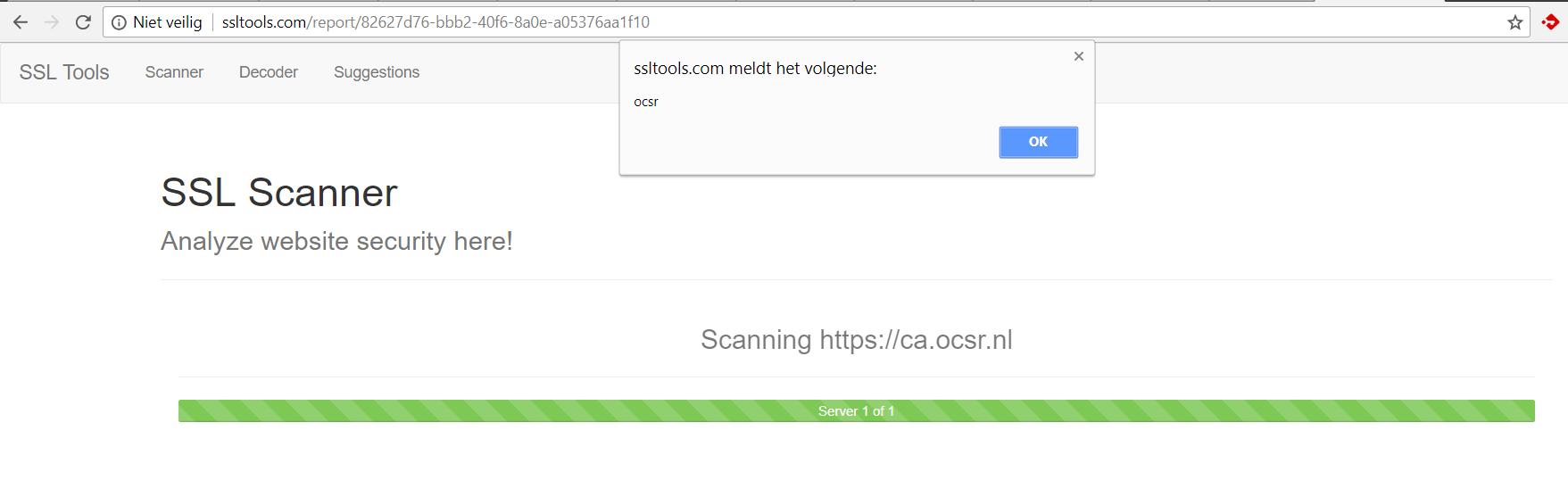

2. SSL Tools :

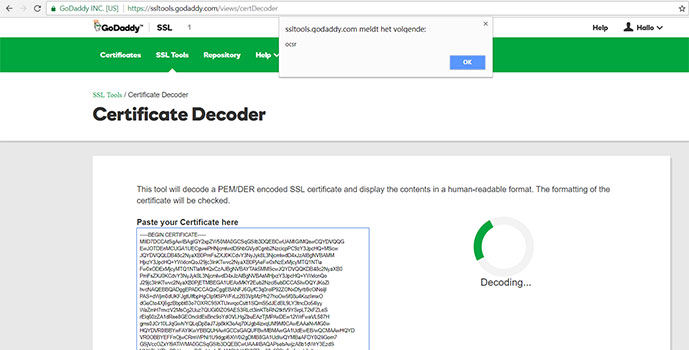

3. SSL Tools Go Daddy :

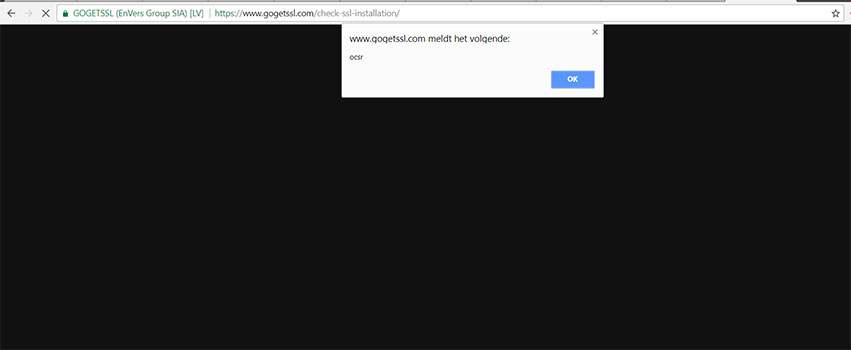

4. Go Get SSL :

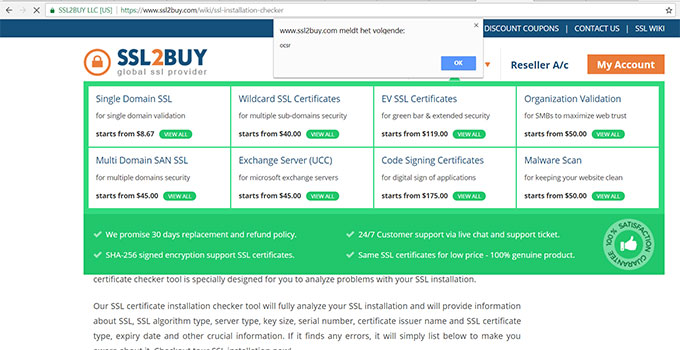

5. SSL 2 Buy :

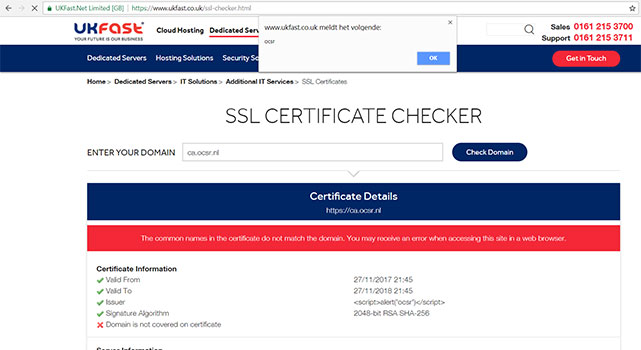

6. UK Fast :

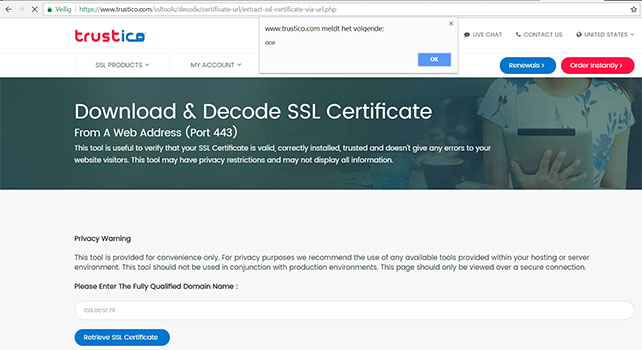

7. Trust Ico :

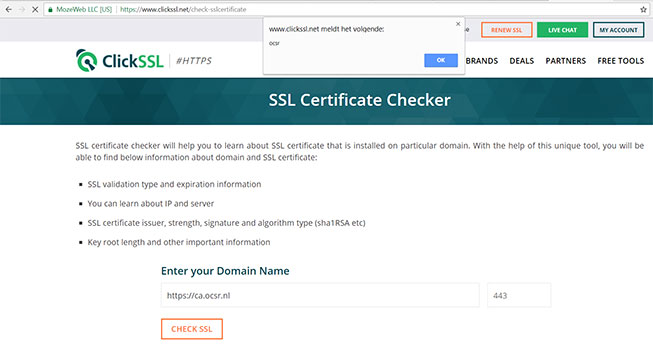

8. Click SSL :

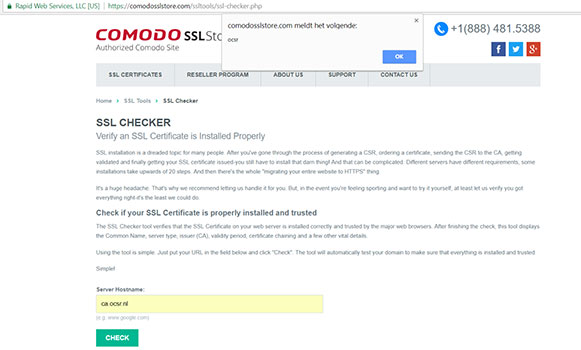

9. Comodo SSL Store :

Ces outils, qui font confiance aux données présentes dans les certificats émis par des autorités SSL, étaient donc vulnérables à des attaques XSS menées avec un certificat auto-signé. Ils ont été rapidement corrigés ou mis en maintenance.

HTTPCS SSL Checker

HTTPCS propose également un service de checker SSL (https://www.httpcs.com/fr/tester-certificat-ssl) mais celui-ci n’est pas vulnérable à ce type d’attaque.

En définitive, cet exemple illustre parfaitement l’adage bien connu des développeurs web : « Ne pas se fier aux données utilisateurs ». Pour plus de renseignements ou détails (au choix) sur les failles XSS, vous pouvez consulter notre note d’information :https://www.httpcs.com/fr/faille-cross-site-scripting-xss