Malvertising – Qu’est-ce et comment s’en protéger

Dans cet article de blog, nous allons tout vous expliquer sur le Malvertising, son fonctionnement, les risques, mais aussi comment s’en protéger.

De nos jours, la publicité fait partie intégrante de notre vie. Nous la retrouvons à la télévision, dans les rues, au cinéma et sur Internet.

Ces publicités sont devenues de plus en plus envahissantes, à tel point que des extensions comme des bloqueurs de publicité ont apparu, empêchant l’affichage de pop-up, bannières ou vidéos publicitaires d’apparaître.

Sur Internet, les publicités sont régies par des entreprises comme Google ou Taboola. Cependant, il arrive que ces publicités telles que les bannières soient infectées par des logiciels malveillants, on appelle cela le Malvertising.

Dans cet article de blog, nous allons tout vous expliquer sur le Malvertising, son fonctionnement, les risques, mais aussi comment s’en protéger.

Le Malvertising, c’est quoi ?

Assez simplement, le Malvertising est un type de cyberattaque ayant comme support de propagation les espaces publicitaires sur Internet.

Les cybercriminels passent par des régies publicitaires plus ou moins douteuses pour placer des annonces et publicités sur des sites de confiance ou à trafic assez élevé.

Le but des annonces malveillantes est évidemment de toucher un maximum de personnes.

Ces publicités peuvent infecter une surface de deux façons différentes :

- Soit l’internaute clique sur la publicité affichée et arrive donc sur un site malicieux.

- Soit le code malveillant de l’annonce infecte la victime dès que la publicité a chargé sur le site, donc sans que l’internaute interagisse avec.

Que ce soit le 1ᵉʳ cas ou le 2ᵈ, il est souvent trop tard.

Quels sont les risques du Malvertising ?

Finalement, que risque une victime quand une annonce malveillante infecte sa surface ? Il existe plusieurs cas de figures :

- Le vol de données confidentielles.

- La demande de rançon.

- Le vol de données bancaires.

- Le sabotage.

Le vol de données confidentielles

Le vol de données est très courant dans le monde de la cybercriminalité.

C’est grâce à un spyware qui s’installe sur l’ordinateur de la victime ou via un formulaire sur un site web malicieux que les pirates peuvent voler les données.

Ces dernières vont ensuite être revendues sur le Dark Web à d’autres cybercriminels souhaitant usurper des identités.

Le vol d’informations de paiement

A l’instar du vol de données personnelles, le vol d’informations de paiement peut se faire soit via un spyware soit via un formulaire sur un site frauduleux.

Cependant, le vol d’informations de paiement est plus grave que de simples données confidentielles.

En effet, les informations peuvent être revendues, mais aussi utilisées par des cybercriminels pour différents achats sur des sites ne demandant pas de double authentification ou de vérification bancaire.

La demande de rançon

Le malware présent dans l’annonce infectée s’installe sur votre ordinateur et va bloquer et verrouiller vos fichiers.

À partir de là, les criminels vont vous demander une rançon à payer en échange de la libération de vos fichiers.

Cependant, nous vous déconseillons de payer, et vous recommandons d’aller porter plainte.

En effet, rien ne vous garantit qu’une fois la rançon payée, vos fichiers vous seront rendus, ni combien.

Et rien ne vous assure non plus que les hackers ont fait une copie de ces fichiers pour les revendre ou s’en servir par la suite.

Le site cybermalveillance.gouv.fr, le site gouvernemental français sur la cybersécurité, conseille de ne jamais payer une rançon de ce genre.

Le sabotage

On entend par sabotage, le fait de détruire et de rendre hors service un Système d’Information via un virus.

Le cas du sabotage est assez rare pour les particuliers ou les entreprises en général.

Cela concerne plus les institutions, États et autres services essentiels pour les pays, dans ce cas, on parle de Cyberguerre, nous vous renvoyons à notre article dédié.

Comment fonctionne le Malvertising ?

Voici le fonctionnement d’une attaque par Malvertising :

- Un cyberattaquant acquiert de l’espace publicitaire auprès d’un site ou d’une régie.

- Il fournit une annonce infectée dans le but qu’elle s’affiche dans l’espace loué.

- Le Malvertising se déclenche quand :

- L’internaute clique sur l’annonce malveillante.

- Le site charge la publicité malveillante, infectant l’appareil. Ce genre d’annonces peut attaquer un appareil sans avoir la nécessité d’une action de la victime.

Les cyberattaques par Malvertising revêtent de plusieurs stratégies et formes différentes.

Stéganographie

Utilisée depuis l’Antiquité, cette technique consiste à cacher des informations dans d’autres informations, comme dissimuler un message dans une image ou un texte.

C’est le stratagème le plus utilisé dans le domaine du Malvertising.

Concrètement, les cybercriminels injectent du contenu malveillant dans une image en altérant quelques pixels de cette dernière.

Évidemment, ce changement est imperceptible à l’œil nu pour que ni l’internaute ni la régie publicitaire ne puisse se rentre compte de ce changement.

Image Polyglotte

Le principe d’Image Polyglotte est similaire à celui de Stéganographie, mais en plus sophistiqué.

En plus de contenir du code malveillant, ces images contiennent et dissimulent des scripts pouvant exécuter le code et lancer l’attaque contre la victime.

Une fois l’annonce malveillante contenant l’image chargée sur le site, les victimes se font infecter rapidement dès que l’annonce est chargée. Ce sont donc des cyberattaques autonomes et extrêmement dangereuses.

Faux supports techniques

Imaginez, vous vous baladez sur Internet, et tout à coup un écran bleu apparaît vous indiquant que votre ordinateur rencontre un problème majeur (une autre version consiste en un blocage de l’écran par la soi-disant « police » pour des actes que la victime a soi-disant commis).

Cet écran bleu vous demande d’appeler un numéro se faisant passer pour le support technique de Windows.

Vous appelez ce numéro, et là, vous êtes rentrés dans le piège. Car la personne que vous avez appelée n’est pas un technicien du support technique, mais un escroc qui va vous demander des informations confidentielles et va essayer de vous soutirer un maximum d’argent.

En fait, l’écran bleu n’est en rien grave ou alarmant, il s’agit simplement d’un malware de détournement de navigateur simulant un problème. Sachez que cet écran bleu est facilement détournable en utilisant la console Windows.

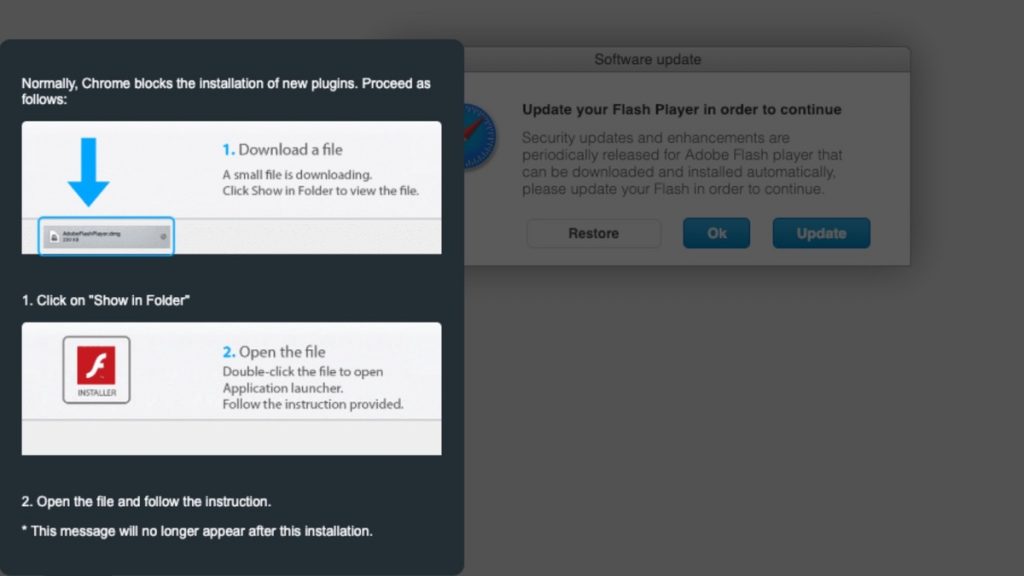

Scareware (ou Alarmiciel)

À l’instar des faux supports techniques, l’Alarmiciel fonctionne de la même façon en faisant peur l’internaute avec un écran bleu d’erreur technique ou un message de la « police ».

Mais ici, le message qui apparait à l’écran ne demande pas de téléphoner un certain numéro, mais plutôt d’installer un « anti-virus » permettant de corriger l’écran bleu.

Cependant, et vous le devinez bien, l’«anti-virus» est en fait un virus lui-même infectant l’ordinateur ou la surface de la victime.

Clickbaits

J’appelle Clickbaits les publicités vous promettant monts et merveilles, comme « Vous allez devenir riche en 5 minutes ».

La plupart du temps, ces annonces cachent des virus, qui se lanceront sur le périphérique de la victime dès qu’il clique sur la fausse publicité.

Une autre version de ces clickbaits concernent aussi la mise à jour de logicielle. L’internaute peut voir une annonce indiquant une mise à jour de Chrome, il clique dessus et télécharge la fameuse mise à jour qui n’en est pas une, mais qui est surtout potentiellement un virus.

Exemples de Malvertising

Nous allons brièvement évoquer différentes cyberattaques utilisant la technique du Malvertising.

2020 – COVID-19

Durant la pandémie du Coronavirus, des cybercriminels ciblant les vieilles versions d’Internet Explorer ont créé une annonce incitant les internautes à répondre à un avis consultatif sur le COVID-19.

Évidemment, une fois que les internautes ont cliqué sur l’annonce, un malware s’installe sur leur ordinateur volant les informations personnelles et mots de passe des utilisateurs.

2019 – VeryMal

En 2019, une cyberattaque, nommée VeryMal, a touché les utilisateurs de Mac. Elle utilisait le stratagème de stéganographie.

Un code caché redirigeait les internautes vers un faux site web qui installait le cheval de Troie Shlayer sur leur machine, ce virus était déguisé en mise à jour Flash.

2016 – AdGholas

La cyberattaque de Malvertising AdGholas a touché Yahoo, MSN et d’autres grands noms avec une fausse publicité pour un logiciel de protection de la vie privée.

Sans obligation d’interaction de la part de l’internaute, l’annonce basée sur la stéganographie redirigeait les victimes vers une page malveillante et installait des logiciels malveillants en utilisant plusieurs exploits Flash.

Le groupe cybercriminel AdGholas a même réussi à faire ajouter son faux outil de protection de la vie privée dans la boutique Chrome en tant que plug-in officiel.

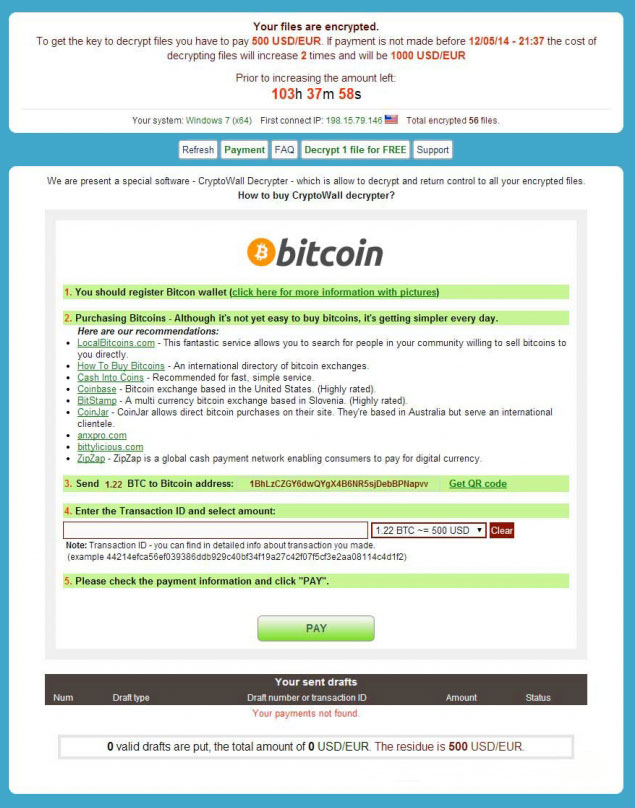

2013 – Yahoo

Une importante campagne de malvertising a été menée contre Yahoo.com, l’une des plus grandes plateformes publicitaires avec 6,9 milliards de visites mensuelles. L’exploit de malware était basé sur le Cross-site scripting (XSS).

L’attaque a infecté les machines des utilisateurs avec le rançongiciel Cryptowall, un type de malware qui extorque de l’argent aux utilisateurs en cryptant leurs données et en plaçant une rançon pouvant aller jusqu’à 1000 $ en bitcoins, à payer en sept jours, pour décrypter les données.

Comment se protéger du Malvertising ?

Pour contrer le Malvertising, plusieurs mesures peuvent être prises :

- L’utilisation d’un bloqueur de publicités.

- La mise en place de pare-feu et d’antivirus.

- La mise à jour des logiciels.

- L’utilisation d’un navigateur web sécurité.

- La limitation d’utilisation de plug-in.

- L’utilisation d’un scanner de vulnérabilités.

- La mise en place d’un logiciel de Cyber Threat Intelligence.

- La prudence.

Un bloqueur de publicités et dites adieu au Malvertising

Un bloqueur de publicités permet, comme son nom l’indique, de bloquer les publicités pour ne pas les faire apparaître et ainsi éviter le risque d’infection par une annonce malveillante.

Cependant, sachez que de plus en plus de sites et régies publicitaires déploient des moyens et stratagèmes pour contourner les bloqueurs de publicités et ainsi faire apparaître leurs annonces.

Un pare-feu et un antivirus pour contrer le Malvertising

Posséder un pare-feu et un antivirus est à ce jour essentiel quand on possède un ordinateur.

L’augmentation du nombre de virus, d’attaques par phishing et de rançongiciel oblige aujourd’hui les internautes à se prémunir face à ces menaces.

Mettez à jour régulièrement vos logiciels et votre système d’exploitation

En effet, souvent dans le cas de malware, les attaquants exploitent les vulnérabilités non corrigées.

Mettre à jour permet donc de réduire les risques, car les éditeurs corrigent les failles de sécurité.

Utiliser un navigateur web sécurisé

Certains navigateurs internet possèdent une protection accrue contre les cyberattaques du genre Malvertising et autres menaces.

Sachez que Chrome n’est pas forcément le meilleur choix en termes de cybersécurité contre les annonces malveillantes, mais n’est pas non plus le pire.

Limiter l’utilisation de plug-ins dans votre navigateur

Certains plug-ins possèdent des failles de sécurité exploitables facilement par un pirate informatique.

Limiter donc l’utilisation des plug-ins permet de réduire un possible risque.

Utiliser un scanner de vulnérabilité

Ce genre de solutions peut détecter si des failles de sécurité informatique sont présentes et vous dit comment les corriger.

Utiliser un logiciel de Cyber Threat Intelligence

Que fait ce genre d’outil ? Tout simplement, il permet de vérifier si vos données n’ont pas été volées et mises à disposition sur le Web, Deep Web et Dark Web.

On est ici dans le cas où le cyberattaquant a réussi à voler vos données et donc que votre surface a été infectée.

Et surtout : Soyez prudents avec le Malvertising !

Cela peut paraître futile comme conseil, mais la plupart de ces annonces malveillantes sont présentes sur des sites assez douteux ou considérés comme illégaux (les sites de streaming illégaux par exemple), donc nous vous recommandons d’être prudent.

La prudence est mère de sûreté !