Cybersécurité des Comptables & Experts-Comptables – Des proies de valeur pour les Cybercriminels

Découvrez comment les cybercriminels profitent de la digitalisation pour s’attaquer aux comptables et métiers de la comptabilité.

Avec la digitalisation, le métier de comptable et d’expert-comptable a fortement évolué et s’est transformé.

La période de la COVID-19 a accentué ce changement via le télétravail et l’utilisation d’outils en Cloud.

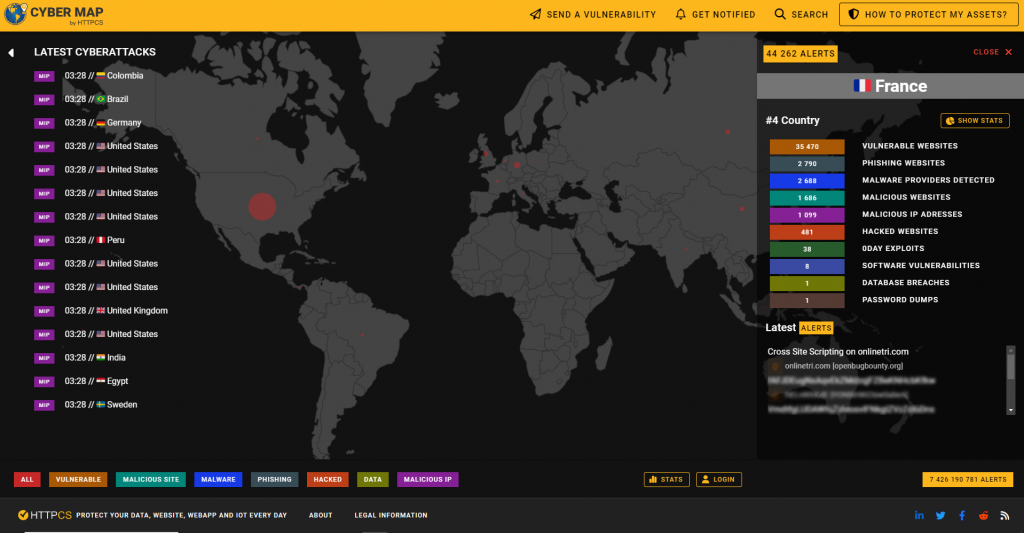

Cette augmentation exponentielle de l’utilisation du digital dans le milieu de la comptabilité a entraîné, de facto, une hausse des risques et des cyberattaques.

Les données comptables sont particulièrement attractives pour les cybercriminels, car elles peuvent être utilisées pour commettre des fraudes financières, telles que le vol d’identité, le blanchiment d’argent ou le financement du terrorisme.

Dans cet article de blog, nous allons voir comment les cybercriminels profitent de la digitalisation pour s’attaquer aux métiers de la comptabilité.

Les métiers de la comptabilité : entre changements et manipulation de données confidentielles

Le digital est en train de révolutionner le métier de comptable. Les nouvelles technologies permettent d’automatiser de nombreuses tâches, de gagner en efficacité et de proposer de nouveaux services.

Les principales évolutions du métier de comptable

L’automatisation des tâches

Les logiciels de comptabilité en ligne permettent d’automatiser de nombreuses tâches, telles que :

- L’enregistrement des factures.

- La préparation des déclarations fiscales et sociales.

- La gestion de la paie.

Cela permet aux comptables de gagner en productivité et de se concentrer sur des tâches à plus forte valeur ajoutée.

La dématérialisation des documents

La dématérialisation des documents permet aux comptables de travailler à distance et de partager des informations plus facilement avec leurs clients. Cela permet de gagner en flexibilité et de réduire les coûts.

L’analyse des données

Les données comptables peuvent être utilisées pour analyser la performance d’une entreprise. Les comptables peuvent ainsi aider leurs clients à prendre de meilleures décisions stratégiques.

L’utilisation de données confidentielles

Les comptables ont accès à des données confidentielles, notamment les informations financières des entreprises, les données personnelles des clients et les informations stratégiques. Ces données sont protégées par le secret professionnel, qui est une obligation légale.

L’utilisation de données confidentielles par les comptables est régie par plusieurs règles :

- Le comptable doit respecter le secret professionnel. Il ne peut divulguer ces informations à quiconque, sauf si la loi l’y oblige ou si le client l’y autorise.

- Il doit utiliser ces informations uniquement pour les besoins de son travail, et ne peut les utiliser à des fins personnelles ou pour en tirer un avantage.

- Le comptable doit prendre des mesures de sécurité pour protéger ces informations. Il doit utiliser des logiciels de protection des données et des systèmes de stockage sécurisés.

Le but des cybercriminels: le vol de données

Les cas de vol de données comptables sont fréquents et peuvent entraîner des conséquences graves pour les entreprises et leurs clients.

Les cybercriminels utilisent différentes méthodes pour voler des données comptables. Ils peuvent utiliser des logiciels malveillants, des attaques par hameçonnage ou des attaques par force brute. Ils peuvent également exploiter les vulnérabilités des systèmes informatiques des entreprises.

En 2022, le cabinet de conseil PwC a estimé que 43 % des entreprises ont été victimes d’une violation de données au cours de l’année précédente. Parmi ces violations, 20 % concernaient des données comptables.

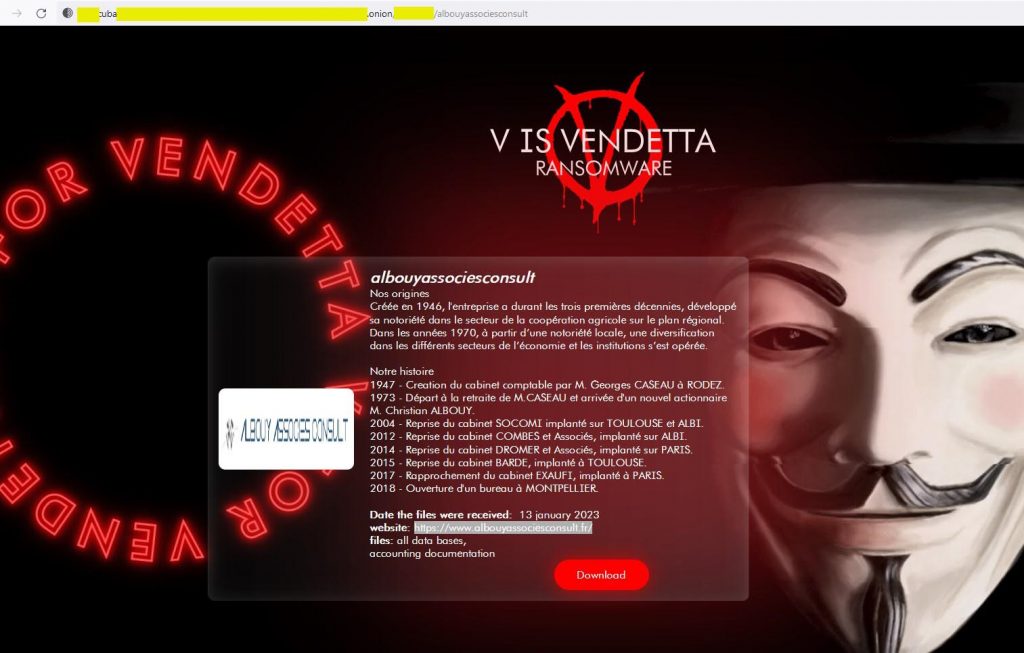

Un exemple récent d’un vol de données d’un cabinet d’expert-comptable

Le 29 décembre 2022, le Centre de documentation et d’études sur les risques (CDER) a annoncé qu’il avait été victime d’une violation de données.

Les cybercriminels ont réussi à accéder à un serveur du CDER et à voler des données sensibles, notamment :

- Les noms, adresses, numéros de téléphone et adresses e-mail de plus de 100 000 personnes.

- Les informations de connexion des employés du CDER.

- Des données financières, telles que les numéros de comptes bancaires et les informations de carte de crédit.

Le CDER a déclaré que les données volées n’incluaient aucune information médicale ou personnelle sensible. Cependant, les personnes concernées ont été invitées à prendre des mesures de précaution, telles que la surveillance de leurs comptes bancaires et la mise à jour de leurs mots de passe.

Les personnes concernées par la violation de données du CDER ont été invitées à prendre les mesures suivantes :

- Surveiller leurs comptes bancaires et leurs cartes de crédit pour détecter d’éventuelles activités frauduleuses.

- Mettre à jour leurs mots de passe pour tous leurs comptes en ligne.

- Être vigilants face aux emails et aux appels téléphoniques frauduleux.

Les conséquences d’un vol de données

Les cabinets d’expert-comptable stockent des données sensibles, telles que les numéros de comptes bancaires, les informations de carte de crédit et les informations d’identification des clients.

Conséquences pour le cabinet

En cas de vol de données, un cabinet d’expert-comptable peut subir :

- Des sanctions financières : En France, la violation des lois sur la protection des données peut entraîner des amendes pouvant aller jusqu’à 4 % du chiffre d’affaires annuel mondial de l’entreprise. Dans certains cas, les dirigeants de l’entreprise peuvent également être condamnés à des peines d’emprisonnement.

- Une perte de confiance : Les clients peuvent perdre confiance dans un cabinet d’expert-comptable qui a été victime d’un vol de données. Cela peut entraîner une perte de clients et de revenus.

- Des coûts de réparation et de reprise : Un cabinet d’expert-comptable peut avoir à investir dans des mesures de sécurité supplémentaires pour protéger ses données. Il peut également avoir à faire face à des coûts de réparation et de reprise en cas de fraude financière.

- Des coûts de récupération des données : Dans de nombreux cas, lorsque des données sont volées, les cybercriminels demandent une rançon à l’entreprise et menacent de les divulguer si elle ne paye pas dans les délais demandés.

Conséquences pour les clients

En cas de vol de données, les clients d’un cabinet d’expert-comptable peuvent :

- Une atteinte à la vie privée : Les données sensibles des clients, telles que leurs numéros de comptes bancaires et leurs informations de carte de crédit, peuvent être utilisées par les cybercriminels pour commettre des fraudes financières.

- Le risque d’être victime de fraudes financières : Les cybercriminels peuvent utiliser les données volées pour ouvrir de nouveaux comptes bancaires, effectuer des achats en ligne ou même retirer de l’argent des comptes bancaires des clients.

Conséquences pour les employés

En cas de vol de données, les employés d’un cabinet d’expert-comptable peuvent subir :

- Une atteinte à la vie privée : Les données sensibles des employés, telles que leurs numéros de sécurité sociale et leurs informations de santé, peuvent être utilisées par les cybercriminels pour commettre des fraudes ou du chantage.

- Le risque de perdre son emploi : En cas de fraude financière, les employés peuvent être licenciés ou poursuivis en justice.

Les types de cyberattaques pour voler les données comptables

Les attaques par Phishing

Le Phishing, ou hameçonnage en français, est une technique de cybercriminalité consistant à envoyer des e-mails ou des SMS frauduleux qui semblent provenir d’une source légitime, telle qu’une banque ou une entreprise.

Ces e-mails ou SMS contiennent généralement un lien ou une pièce jointe qui, lorsqu’ils sont cliqués ou ouverts, installent un logiciel malveillant sur l’appareil de la victime.

Ce logiciel malveillant peut ensuite être utilisé pour voler des données, telles que des mots de passe, des informations de carte de crédit ou des informations d’identification.

Ce genre de technique est de plus en plus utilisé, à tel point qu’en 2022, les attaques par Phishing ont augmenté de 61 % comparé à la période précédente.

Les malwares

Les malwares sont des programmes informatiques conçus pour nuire aux systèmes informatiques.

Ils peuvent être utilisés pour :

- Voler des données.

- Endommager des fichiers.

- Prendre le contrôle d’un ordinateur.

Les malwares peuvent être installés sur un appareil de différentes manières, telles que par le biais d’un e-mail, d’un téléchargement ou d’une infection via une faille de sécurité.

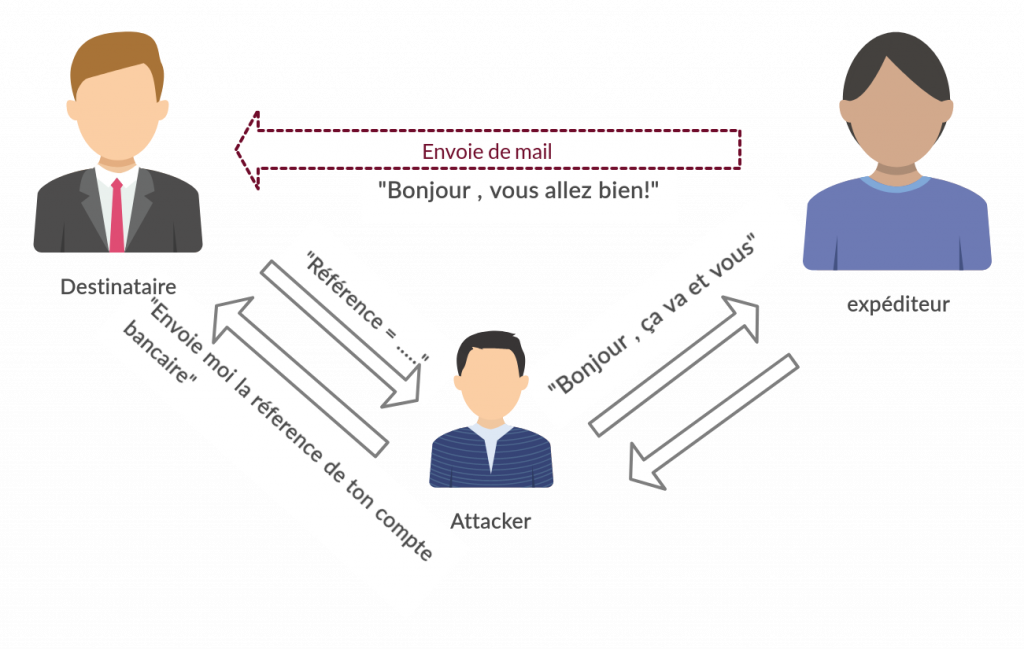

Le détournement de mails et la fraude au RIB

Ces dernières années, une fraude est très populaire auprès des cabinets de comptabilité et de leurs clients : la fraude au changement de RIB.

Deux façons subsistent quant à la manière de procéder :

- Le piratage d’une boîte mail, celle d’un client, ou d’un comptable par exemple. Les cybercriminels vont alors intercepter les emails et remplacer le RIB du bénéficiaire par leurs propres coordonnées bancaires.

- La seconde qui se nomme « Man in the Middle ». Les fraudeurs vont intercepter les échanges de mails entre le client et le comptable, ils vont alors pouvoir modifier les pièces jointes dont les RIB. Les hackers s’appuient sur des bots très performants, qui peuvent scanner et détecter les mails à la recherche de RIB pour les remplacer.

L’attaque par Brute Force

Les attaques par Brute Force sont des tentatives répétées de deviner un mot de passe.

Elles peuvent être utilisées pour accéder à des comptes informatiques protégés par un mot de passe.

Les cybercriminels peuvent utiliser des outils automatisés et des bots pour effectuer des attaques par Brute Force.

Se prémunir du vol de données et des cyberattaques

Que ce soit pour la prévention, ou après que le mal est fait, il est nécessaire d’avoir des bonnes pratiques en cybersécurité et de bons réflexes.

La prévention

Voici une liste de bonnes pratiques et de mesures à prendre pour éviter au maximum le risque de cyberattaque :

- Ayez des logiciels de détection de failles de sécurité comme un scanner de vulnérabilité.

- Mettez à jour régulièrement tous les logiciels que vous utilisez, que ce soient des messageries, des logiciels de partage de fichiers, des navigateurs de recherche ou encore des logiciels dédiés à la comptabilité.

- Utilisez un logiciel ou une solution de Cyber Threat Intelligence. Ce genre de solutions vous permettra d’être alertés en cas de détection de vos données sur le Dark Web.

- Renforcez vos mots de passe et ne mettez jamais le même pour les différentes utilisations que vous avez.

- Choisissez bien vos logiciels. Ces derniers doivent être réputés pour leur protection et pour la sécurité des données, qu’ils proposent.

- Formez vos associés et collègues aux techniques de Phishing via une campagne de Phishing personnalisée.

- Dans la même optique, toujours vérifier les destinataires de vos mails et évitez au maximum de transmettre des informations confidentielles.

- Effectuez très souvent des sauvegardes de vos données dans des serveurs externes et très sécurisés.

- Séparez les usages personnels et professionnels.

- N’hébergez pas de données professionnelles sur vos équipements personnels (clé USB, téléphone, etc.). Évitez de connecter des supports amovibles personnels aux ordinateurs de l’entreprise.

- Effectuez, auprès de professionnels certifiés PASSI, un Pentest de votre système d’information pour éprouver ce dernier.

La réaction

Si vous avez subi une cyberattaque, surtout ne paniquez pas. Nous allons vous détailler la liste de mesures à prendre pour réagir comme il se doit.

Pour commencer, nous vous conseillons fortement de passer par des professionnels et de faire appel à une Incident Response Team qui est une cellule d’urgence en cas de cyberattaque.

Ensuite, voici une liste de mesures que nous vous conseillons de prendre :

- S’il s’agit d’une machine touchée, débranchez là d’Internet et de tous réseaux possibles, mais SURTOUT, ne l’éteignez pas !

- Collectez un maximum de preuves possibles pour pouvoir par la suite porter plainte, vous pouvez passer par des professionnels pour cela.

- Conservez les disques durs ou réalisez une copie complète des données avant qu’il ne soit trop tard.

- Identifiez tout ce qui a été détruit ou copié. S’il s’agit de données confidentielles, vous devez impérativement en informer la CNIL, si vous ne le faites pas, vous vous risquez à une amende.

- Contactez évidemment votre hébergeur de serveur pour qu’il prenne les mesures appropriées.

- Une fois la menace écartée et la machine sécurisée, corriger la faille. Pour cela, nous vous conseillons de passer par des professionnels.